VPN to rozwiązanie umożliwiające bezpieczne i prywatne łączenie się z Internetem za pomocą zdalnych serwerów. Dzięki niemu można ukryć swój adres IP, omijać ograniczenia geograficzne oraz chronić dane przesyłane w sieciach publicznych. Poniższy artykuł wyjaśnia, jak działa VPN od strony technicznej, jakie protokoły są najczęściej wykorzystywane oraz jakie korzyści i wyzwania wiążą się z tą technologią.

Mechanizm działania VPN

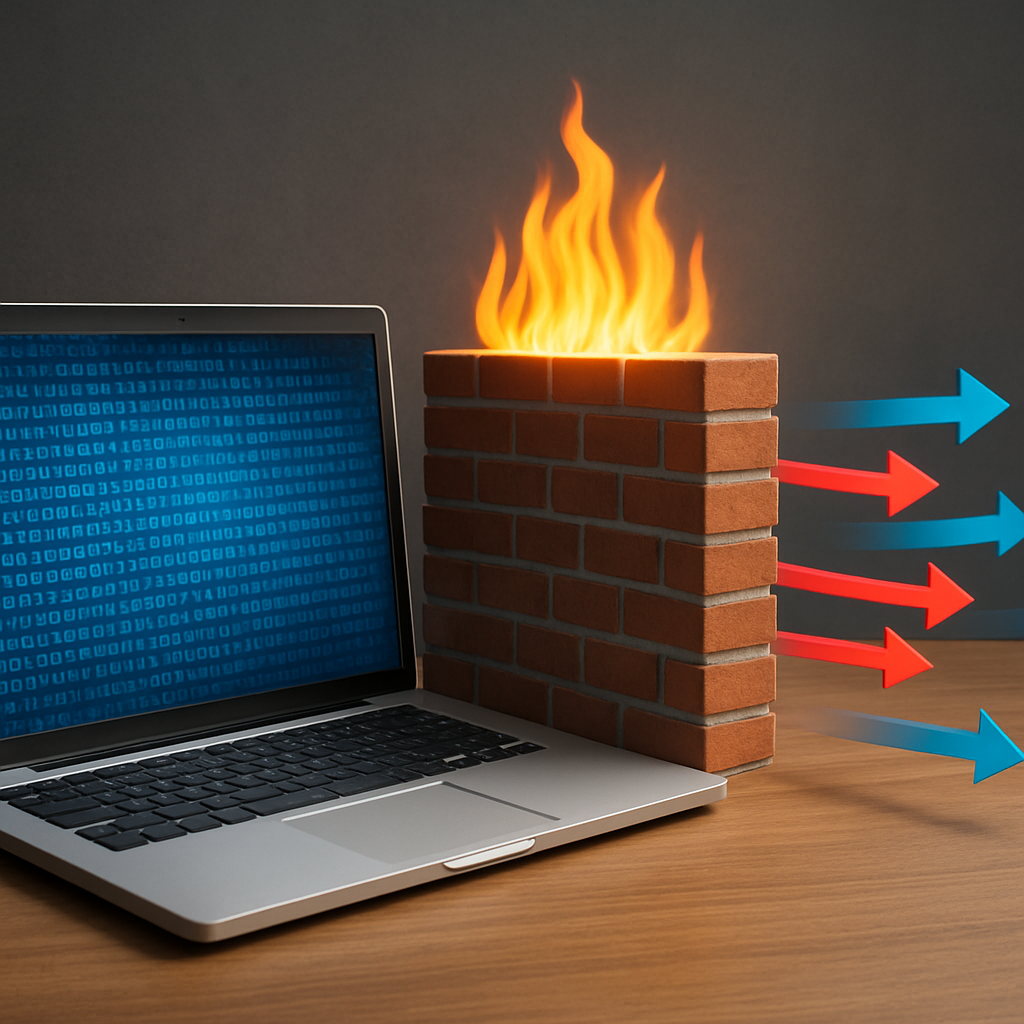

Na poziomie technicznym VPN opiera się na koncepcji tunelowania oraz szyfrowania. Gdy użytkownik nawiązuje połączenie z Internetem przez VPN, jego urządzenie tworzy zaszyfrowany tunel do serwera VPN. Dzięki temu ruch sieciowy jest niewidoczny dla osób trzecich, takich jak dostawcy usług internetowych czy administratorzy sieci publicznych.

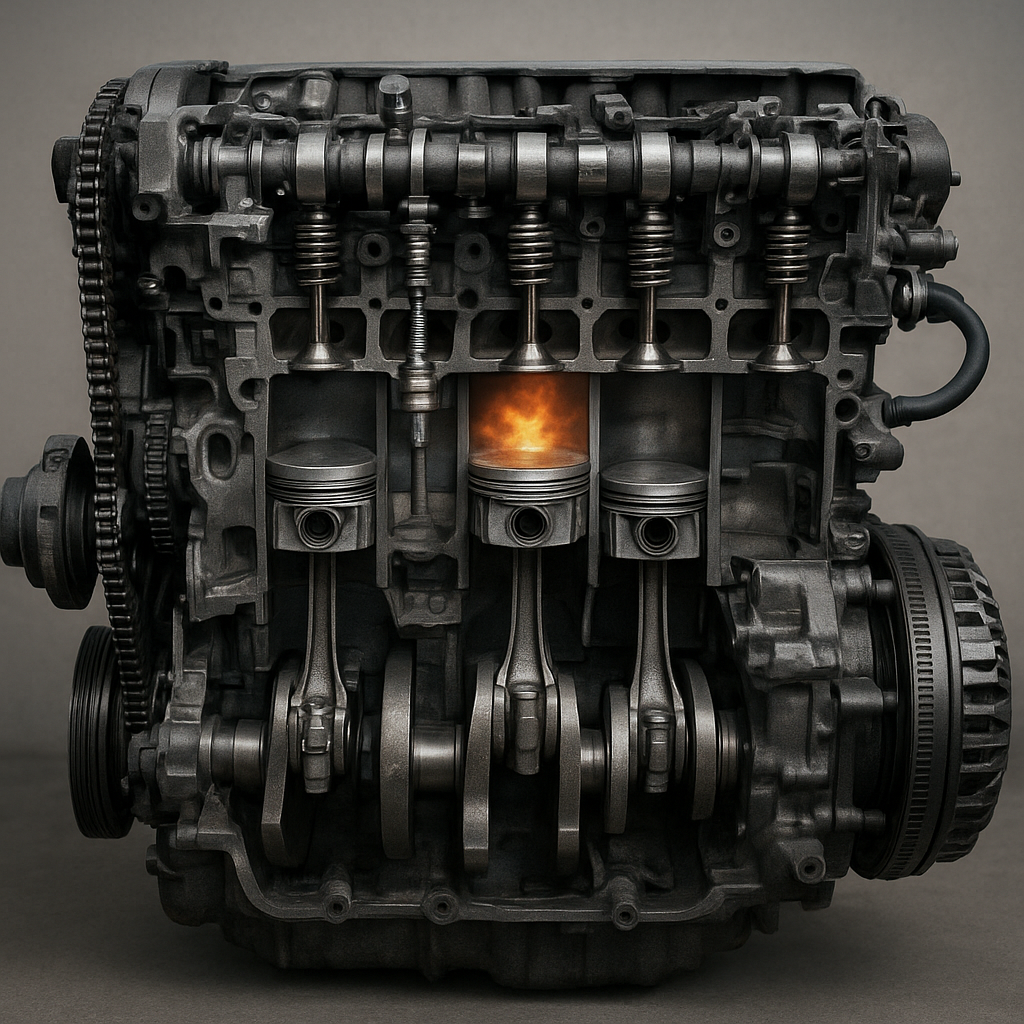

Tunelowanie

Tunelowanie to proces przesyłania pakietów sieciowych w obrębie specjalnego „tunelu”. Pozwala to na ich izolację od normalnego ruchu Internetu. W praktyce pakiet danych użytkownika jest opakowywany w kolejną warstwę nagłówków, które umożliwiają mu dotarcie do zdalnego serwera VPN. Po odebraniu go, serwer usuwa dodatkową warstwę i przesyła oryginalne pakiety do docelowego serwisu.

Szyfrowanie

- Szyfrowanie symetryczne – jedna klucz służy do szyfrowania i deszyfrowania danych.

- Szyfrowanie asymetryczne – para kluczy (publiczny i prywatny) umożliwia bezpieczną wymianę kluczy sesji.

- Algorytmy kryptograficzne – AES, ChaCha20, RSA czy ECC zapewniają bezpieczeństwo na wysokim poziomie.

Dzięki silnym algorytmom każde przechwycenie pakietów przez osoby niepowołane skutkuje jedynie uzyskaniem zaszyfrowanego ciągu znaków, co znacząco zwiększa prywatność i ochronę danych.

Popularne protokoły VPN

Wybór protokółu VPN wpływa na szybkość, stabilność i poziom ochrony połączenia. Oto kilka najczęściej stosowanych rozwiązań:

- OpenVPN – otwartoźródłowy protokół łączący mocne szyfrowanie z dużą elastycznością konfiguracji.

- L2TP/IPsec – łączy tunelowanie L2TP z szyfrowaniem IPsec, często dostępny natywnie na wielu urządzeniach.

- IKEv2/IPsec – nowoczesne rozwiązanie zapewniające szybkie przywracanie połączenia (IDEALNE w przypadku zmian sieci, np. Wi-Fi ➔ LTE).

- WireGuard – lekki, oparty na nowoczesnej kryptografii, cechujący się prostszą konfiguracją i bardzo wysoką wydajnością.

- SoftEther – wieloprotokołowy VPN o otwartym kodzie, kompatybilny z OpenVPN, L2TP, SSTP i innymi.

Każdy z protokołów ma swoje zalety i ograniczenia. W praktyce użytkownicy często wybierają protokoły zapewniające optymalny kompromis między prędkością a bezpieczeństwostwem.

Zastosowania i korzyści z VPN

Wdrożenie VPN niesie ze sobą liczne korzyści dla różnych grup użytkowników – od osób prywatnych po przedsiębiorstwa.

Ochrona w sieciach publicznych

Korzystanie z hotspotów Wi-Fi w kawiarniach czy na lotniskach naraża na podsłuchiwanie transferu danych. VPN tworzy zaszyfrowany kanał komunikacji, dzięki czemu nawet wrogie oprogramowanie czy ataki typu Man-in-the-Middle nie mają dostępu do prywatnych informacji, takich jak dane logowania czy numery kart płatniczych.

Omijanie ograniczeń geograficznych

Serwery streamingowe często blokują treści w zależności od kraju użytkownika. Połączenie przez serwer VPN zlokalizowany w innym miejscu pozwala na uzyskanie dostępu do zablokowanych bibliotek filmów, muzyki czy usług serwisów sportowych.

Zdalny dostęp w firmie

Pracownicy mogą bezpiecznie łączyć się z zasobami firmowymi (bazy danych, serwery plików) spoza siedziby przedsiębiorstwa. VPN gwarantuje, że przesyłane pliki czy połączenia z aplikacjami są zabezpieczone przed nieautoryzowanym dostępem.

Ochrona przed cenzurą i nadzorem

W krajach z silną kontrolą Internetu VPN jest narzędziem do ominięcia blokad i prywatnego przeglądania sieci. W ten sposób użytkownicy zachowują anonimowość i unikają inwigilacji.

Wyzwania i przyszłość technologii VPN

Mimo licznych zalet, VPN napotyka na wyzwania implementacyjne i użytkowe. Oto najważniejsze z nich:

- Wpływ na prędkość – szyfrowanie i przekierowanie ruchu mogą obniżyć transfer danych.

- Blokady anty-VPN – niektóre serwisy próbują wykrywać i uniemożliwiać połączenia z serwerów VPN.

- Ryzyko logowania – niektóre usługi prowadzą dzienniki aktywności, co może osłabić prywatność.

- Konkurencja technologiczna – narasta potrzeba integracji VPN z innymi rozwiązaniami, takimi jak nowe standardy cyfrowych sieci korporacyjnych (SD-WAN).

Przyszłość technologii VPN może wiązać się z rozwojem zdecentralizowanych sieci opartych na technologii blockchain, lepszą integracją z protokołami 5G czy zastosowaniem sztucznej inteligencji do dynamicznego zarządzania ruchem i optymalizacji szyfrowania.